在网络安全领域,渗透测试是评估系统安全性的重要手段。客户端恶意软件作为渗透测试的关键工具,能够帮助安全专业人员发现和验证系统漏洞。本文将探讨Windows和Linux平台下客户端恶意软件的开发原理与实践方法。

一、客户端恶意软件在渗透测试中的定位

客户端恶意软件在授权渗透测试中主要用于:

- 社会工程学攻击模拟

- 内部威胁检测

- 权限提升验证

- 横向移动测试

- 数据泄露防护测试

二、Windows平台恶意软件开发

1. 开发技术栈

- 编程语言: C/C++、C#、PowerShell

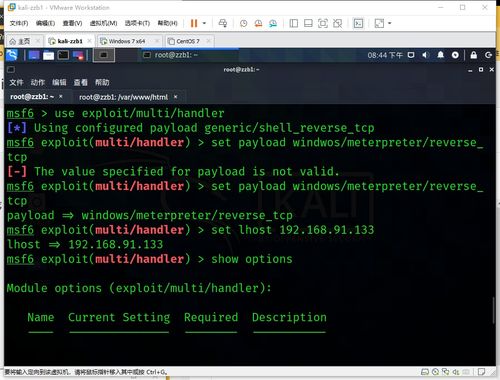

- 框架工具: Metasploit、Empire、Cobalt Strike

- evasion技术: 代码混淆、进程注入、Anti-VM检测

2. 常见实现方式

- DLL注入: 通过远程线程注入实现持久化

- 服务安装: 创建Windows服务实现自启动

- 注册表操作: 修改Run键值建立持久连接

- WMI利用: 通过WMI类实现无文件攻击

3. 规避检测策略

- 签名绕过技术

- 行为模拟正常软件

- 加密通信通道

- 内存驻留执行

三、Linux平台恶意软件开发

1. 开发技术特点

- 编程语言: C、Python、Bash

- 系统调用: 直接调用内核API

- 权限利用: SUID、Capabilities滥用

2. 实现机制

- 守护进程: 后台运行实现持久化

- cron任务: 定时任务维持访问

- SSH后门: 修改认证机制

- 内核模块: LKM rootkit技术

3. Linux特有技术

- 进程隐藏: 通过/proc文件系统操作

- 网络隐蔽: 原始套接字、ICMP隧道

- 文件系统隐身: 扩展属性隐藏

四、跨平台开发考量

1. 代码可移植性

- 使用跨平台语言(Python、Go)

- 条件编译处理平台差异

- 抽象系统调用接口

2. 功能一致性

- 统一命令控制(C&C)协议

- 标准化数据回传格式

- 模块化功能设计

五、法律与道德规范

在开发和使用此类软件时必须注意:

- 仅在授权测试环境中使用

- 遵守相关法律法规

- 测试完成后及时清理

- 保护用户隐私数据

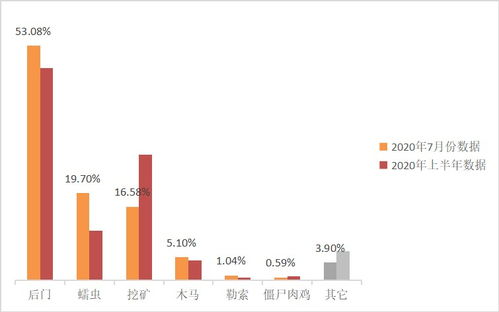

六、防御对策

针对客户端恶意软件的防护措施:

- 应用程序白名单

- 行为监控与分析

- 定期系统审计

- 员工安全意识培训

- 多层防御体系构建

结语

客户端恶意软件开发是网络安全专业人员必须掌握的技能,但必须始终在合法合规的框架内进行。通过理解攻击原理,我们能够更好地构建防御体系,提升整体网络安全防护能力。技术本身是中性的,关键在于使用者的意图和行为的合法性。